高性能センサーがこの脆弱性の影響を受ける

高性能センサーがこの脆弱性の影響を受ける

近年、ゲーミングマウスの性能が向上してきているが、その中でもとりわけ各社が力を入れているスペックの1つがセンサーの性能だ。センサーの性能が高ければ高いほどユーザーの操作に対する応答性が高まるためゲーム内では有利となるとされる。しかし、声を盗聴される脆弱性になりうるという。

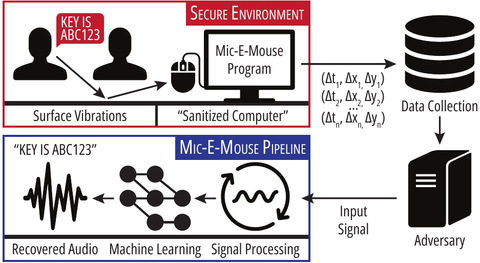

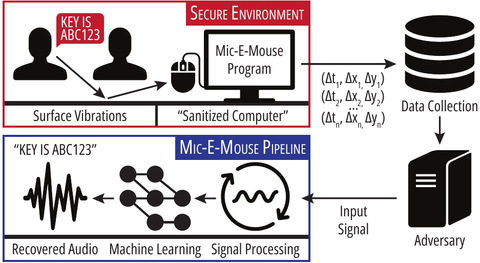

今回、カリフォルニア大学アーバイン校の研究チームが公開した「Mic-E-Mouse」というソフトウェアに関する論文で、その脆弱性が明らかとなった。人間が喋った際にマウスに伝わった振動を、8,000Hzのポーリングレートに対応した高性能な光学センサーで読み取ってデータ化、そのノイズを含んだ信号から元の信号の推定誤差を最小化する「ウィーナーフィルタ」を介し、さらにニューラルネットワークで学習したフィルタを通せば声として復元できるというのだ。

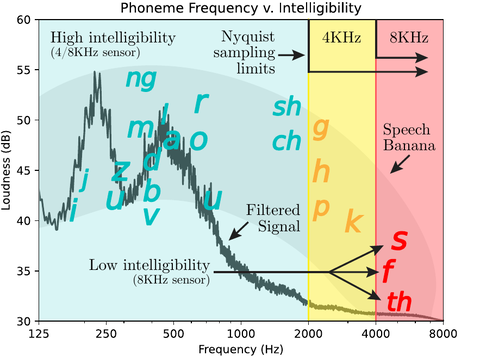

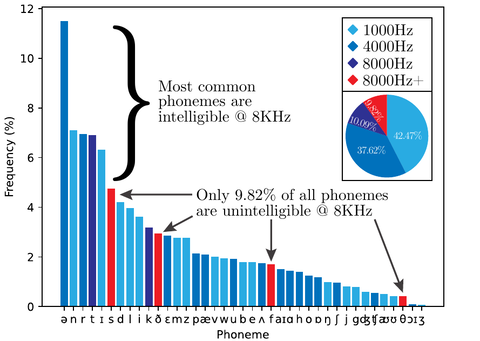

英語の発音の周波数と音量特性では、よく使われる発音のほとんどが200Hzから2,000Hzの範囲に収まっており、「s」「f」「th」といった一部の発音だけが検出困難だった。逆に言えばそれ以外はほとんど検出できたということになる。

マウスのデータから音声を抽出

マウスのデータから音声を抽出 英語の発音分布

英語の発音分布 よく使われる発音の分布

よく使われる発音の分布

研究ではVCTKおよびAudioMNIST音声データセットにおいて、Mic-E-Mouseと民生用センサーと比較したところ、SI-SNR(スケール不変信号対雑音比)が+19dB、自動化されたテストにおけるの話者識別正確性は80%、人間の聞き取りによる文字起こしでは、単語エラー率が16.79%だった。

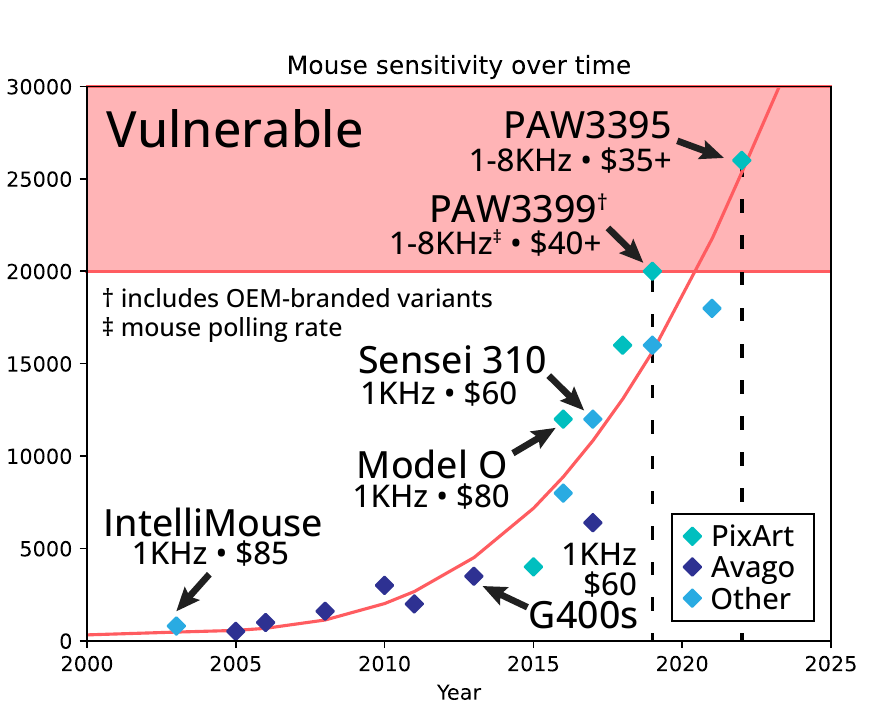

感度やポーリングレートが高いセンサーを搭載したマウスは、これまで高価格帯にとどまっていたのだが、今ではPixArt製の「PAW3399」や「PAW3395」といった高性能センサーが40ドル以下で購入できるようになっており、消費者や企業、政府機関の使用が増加すれば、脆弱性を突く攻撃対象領域が拡大することになる。

この脆弱性が巧妙なのは、データ収集プロセスは一般ユーザーには見えないという点。たとえばマイクやWebカメラではアプリ使用時、OSにはなんらかのインジケータが表示されることが多いのだが、マウスは当然常時使用が可能なため、マウスのパケットの収集を先にしておき、攻撃者が望む時にすべての信号処理とデータ分析をオフサイトで実行できる。

そのため、エクスプロイトの配信媒体として、高頻度のマウスデータ収集と配信が本質的に疑わしいと思われないオープンソースアプリ――たとえばクリエイティブソフトやゲーム、そのほかの高性能/低遅延なソフトウェア――に注入し、悪用される可能性があるとして警鐘を鳴らしている。

考えうる攻撃の手法

考えうる攻撃の手法